📌클라우드 서비스 모델

- 클라우드 컴퓨팅 서비스의 세 가지 유형을 의미해.

📌IaaS(Infrastructure as a Service)

- IaaS: "집을 직접 짓고 관리" → 서버, 네트워크, 스토리지 제공

✅ 서버, 네트워크, 스토리지 같은 IT 인프라를 제공하는 서비스

✅ 사용자는 가상 서버를 생성하고 직접 관리해야 함

✅ = 운영체제가 설치되어있지 않은 서버(Bare-metal) = 직접 OS 단계부터 설치

✔ 특징

- 물리적인 서버를 구매하지 않아도 클라우드에서 가상 서버를 빌려 사용

- 서버 운영체제(OS), 애플리케이션 설치 및 유지보수를 직접 해야 함

- 확장성(스케일링)이 뛰어나고, 필요할 때만 사용 가능

✔ 예제

- AWS EC2 (가상 서버)

- Google Compute Engine

- Microsoft Azure Virtual Machines

💡 비유

🔹 IaaS는 땅을 빌려서 집을 직접 짓는 것

→ 서버를 직접 설치하고 운영해야 하지만, 원하는 대로 커스터마이징 가능

📌PaaS(Platform as a Service)

- PaaS: "집을 빌려서 내부만 꾸밈" → 개발 환경 제공

✅ 애플리케이션을 개발할 수 있는 플랫폼을 제공하는 서비스

✅ 사용자는 서버 관리 없이 코드만 작성하면 됨

✔ 특징

- 개발자가 코드를 작성하고 배포할 수 있도록 개발 환경(플랫폼)을 제공

- 서버, OS, 미들웨어, 데이터베이스 등을 관리할 필요 없음

- 개발과 배포가 편리하고 효율적

✔ 예제

- AWS Elastic Beanstalk (애플리케이션 배포)

- Google App Engine

- Microsoft Azure App Service

- 내가 제공받은 서버에 ubuntu 운영체제가 이미 설치되어 있더라.

- 개발환경이 구성이 되어있더라(리눅스+파이썬)

- lambda를 통한 애플리케이션 배포

💡 비유

🔹 PaaS는 아파트를 빌리는 것

→ 건물(서버)은 이미 준비돼 있고, 사용자는 내부 인테리어(코드 작성)만 하면 됨

- 운영체제 이상이 설치된 경우.

📌SaaS(Software as a Service)

- SaaS: "호텔을 이용" → 완성된 소프트웨어 제공

✅ 인터넷을 통해 바로 사용할 수 있는 소프트웨어 서비스

✅ 사용자는 설치 없이 웹에서 바로 사용 가능

✅ = 서비스 그 자체

✔ 특징

- 사용자는 소프트웨어를 설치하거나 관리할 필요 없음

- 인터넷만 있으면 어디서든 사용 가능

- 보안, 유지보수, 업데이트가 자동으로 이루어짐

✔ 예제

- Google Drive, Gmail

- Microsoft 365 (Word, Excel, PowerPoint Online)

- Dropbox, Slack, Zoom

💡 비유

🔹 SaaS는 호텔을 이용하는 것

→ 직접 집을 소유할 필요 없이, 필요한 기능을 즉시 사용 가능

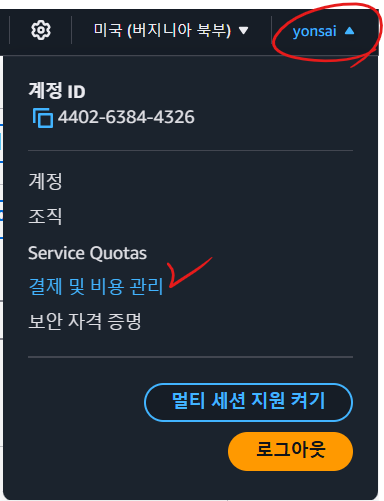

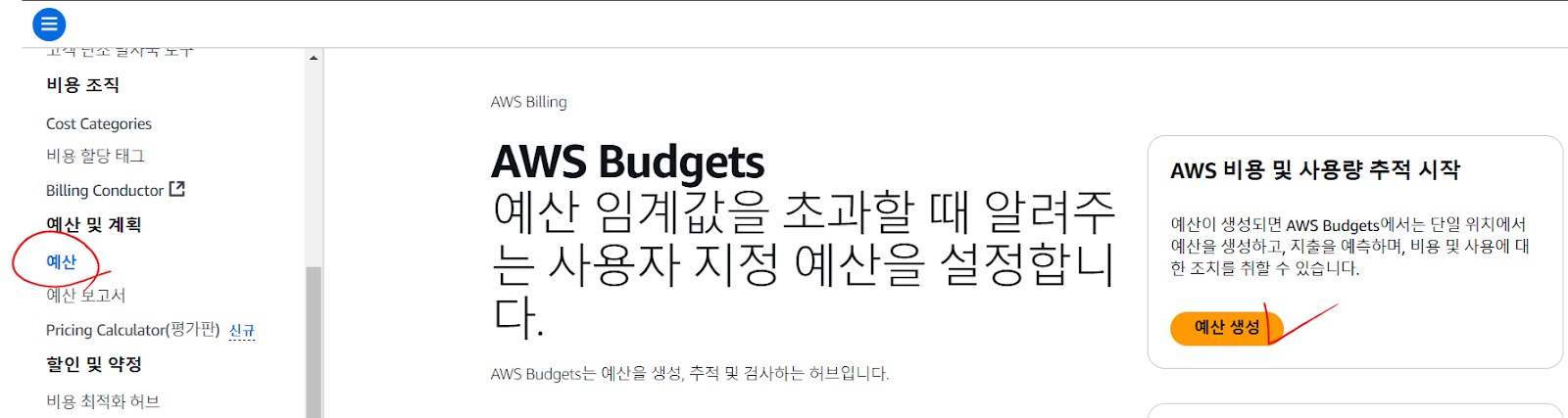

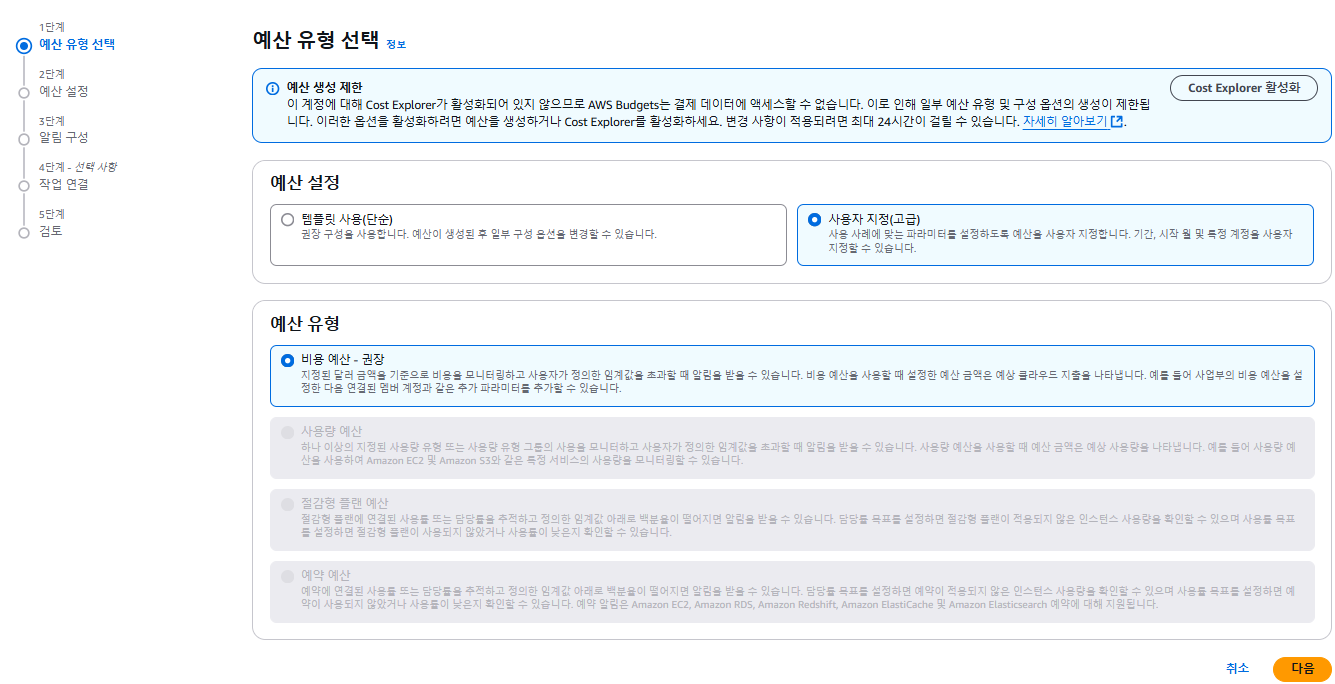

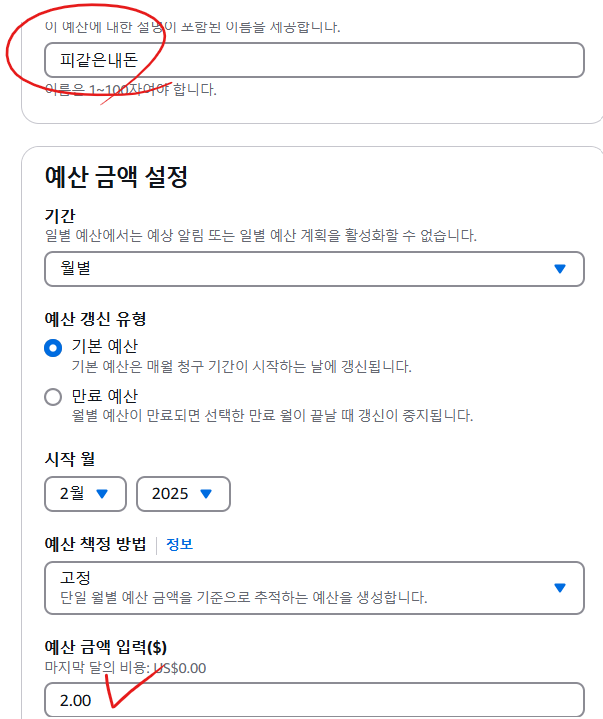

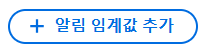

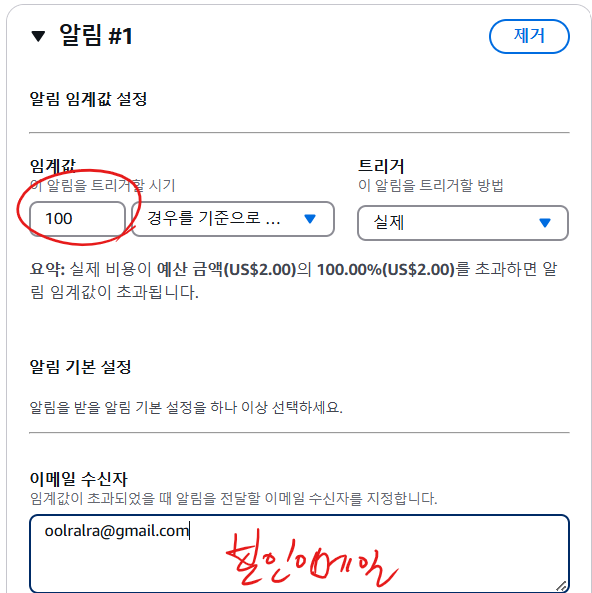

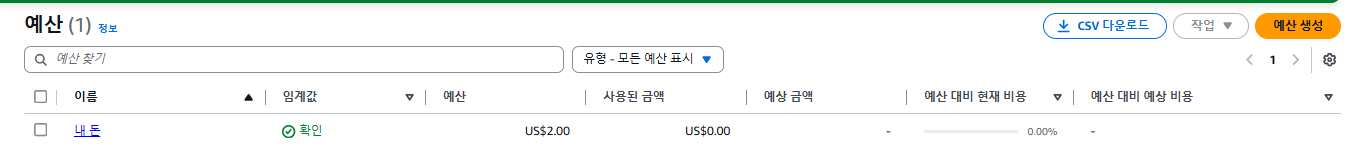

예산 알림 설정

- 나중에 프로젝트할 때 꼭 구간별로 설정

# 비용 알림 신청

# 100% 200%.... 이런 식으로 알람설정을 해두자.

- 다음 다음하면 예산 리스트가 생긴 걸 확인할 수 있음

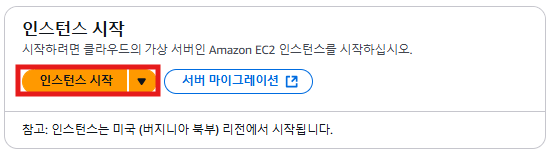

EC2(Elastic Compute Cloud)

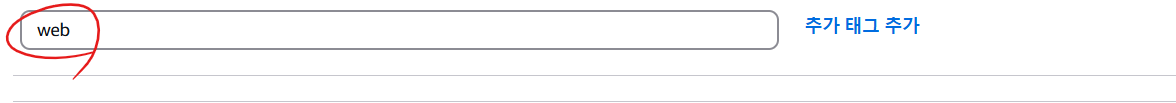

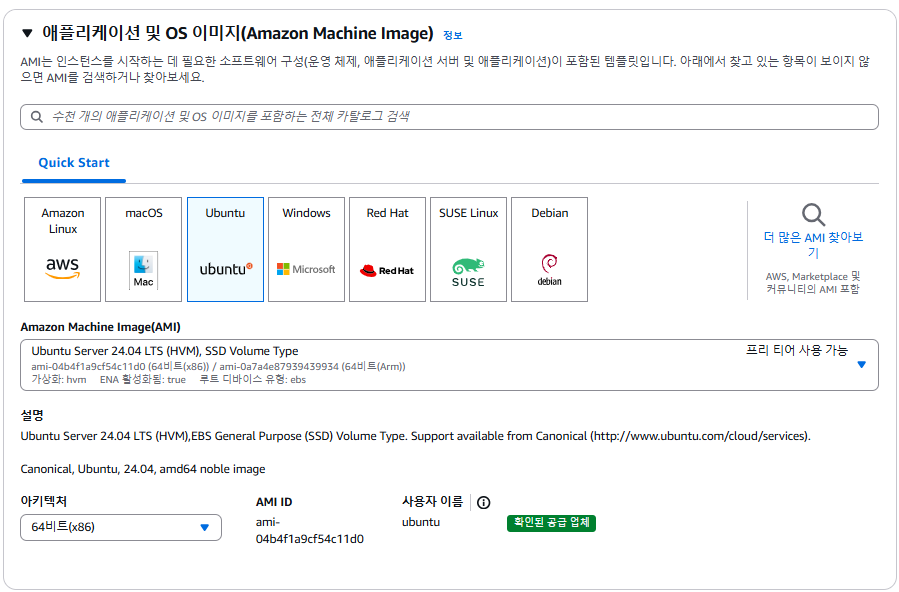

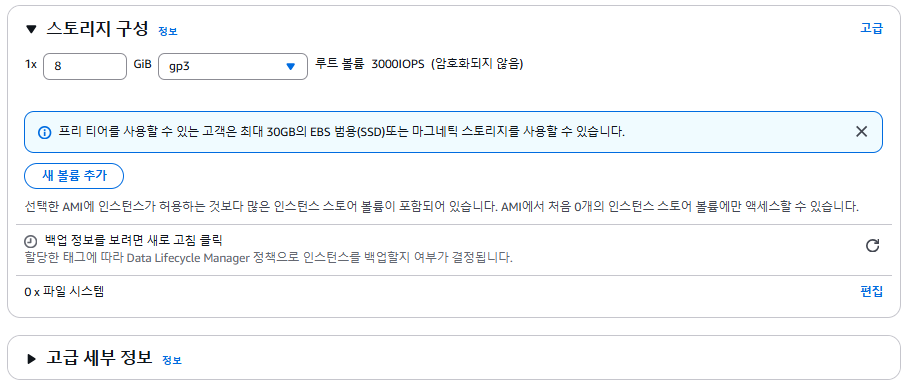

- EC2를 생성해 보자

- AMI(Amazon Machine Image) - ISO 파일과 비슷

- ubuntu 선택

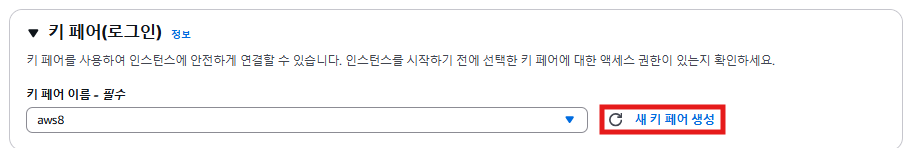

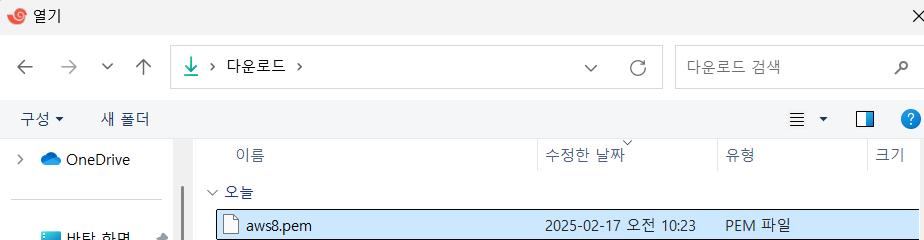

- 난 참고로 aws8로 만들었음 이미지만 참고 부탁 dream

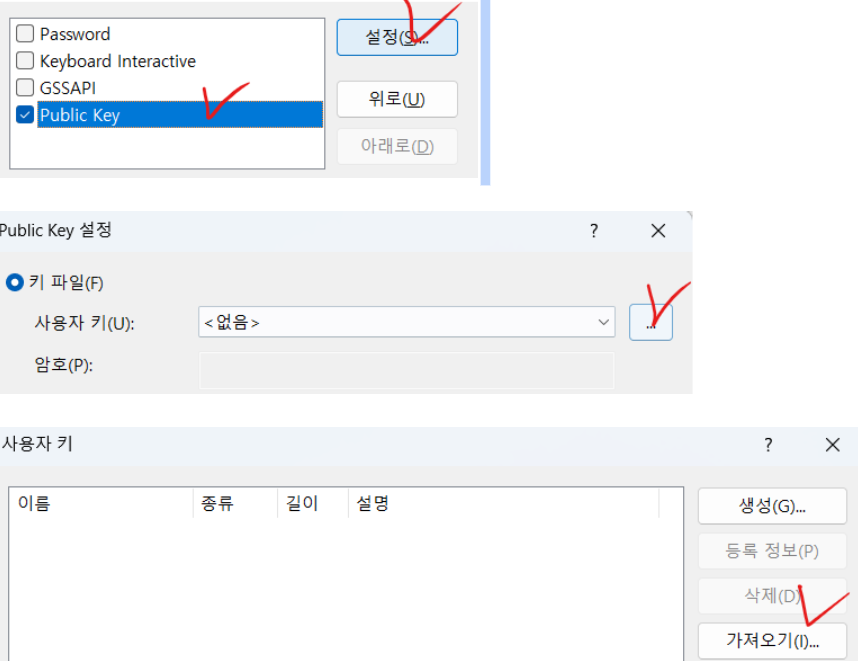

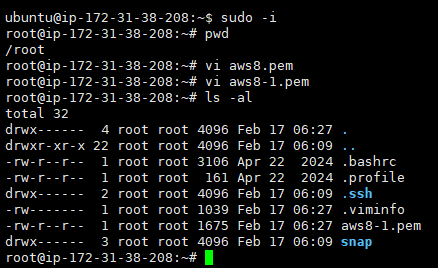

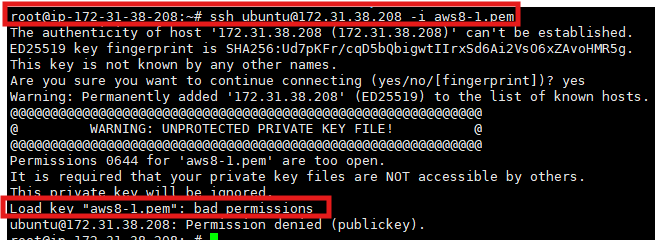

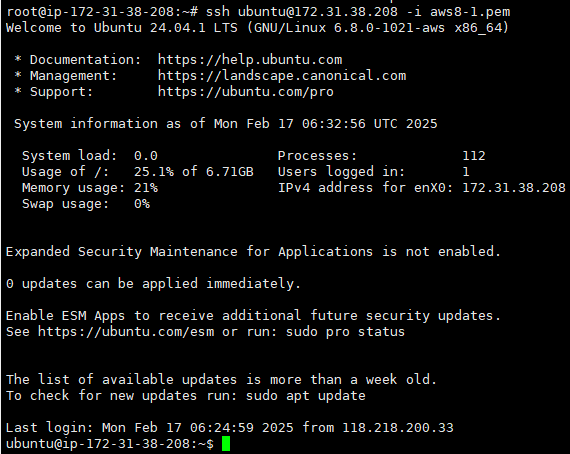

- aws가 퍼블릭키를 서버에 심어줌 = 나는 해당 퍼블릭키에 해당하는 프라이빗키(pem)로 ssh 접근이 가능함.

해당 퍼블릭키에 해당하는 프라이빗키(pem)로 ssh 접근이 가능함

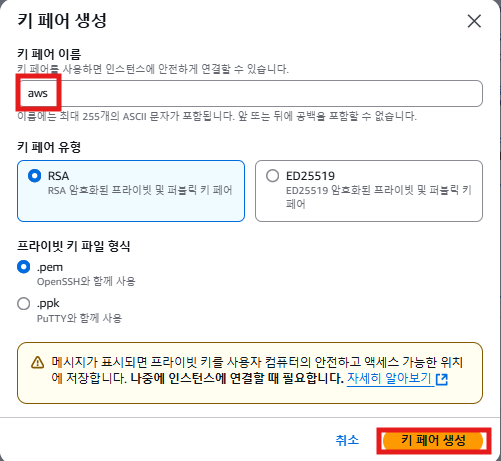

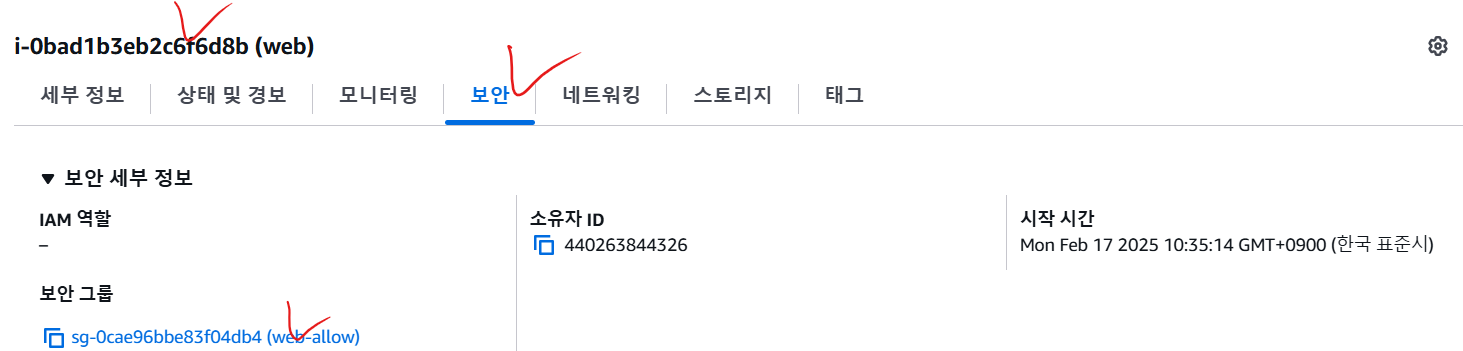

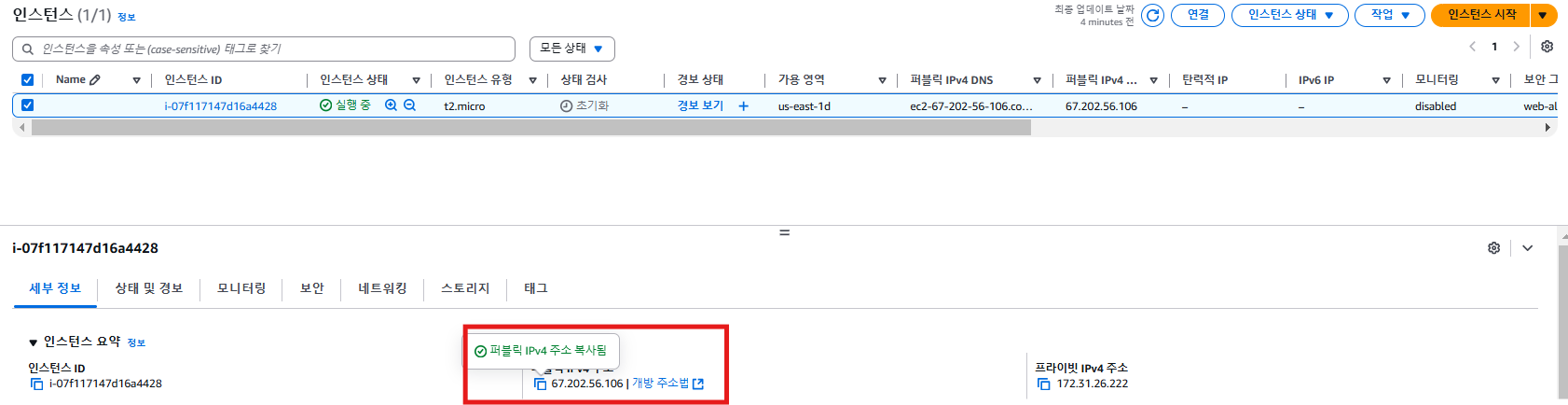

- 인스턴스 시작해 주기

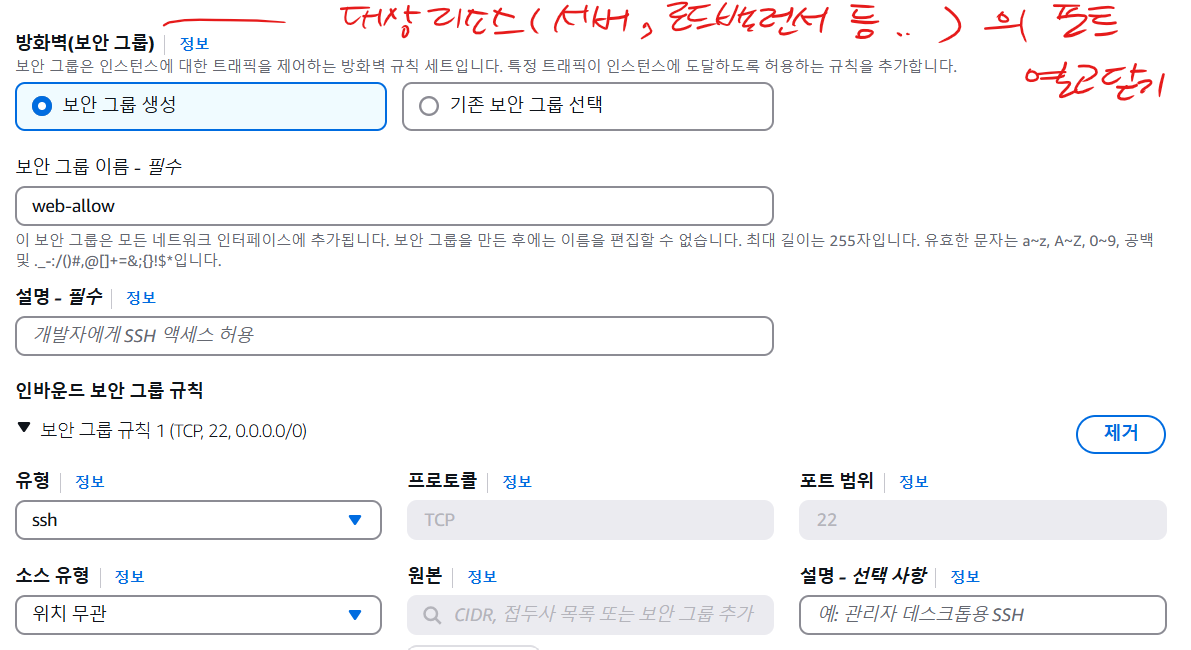

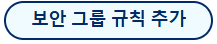

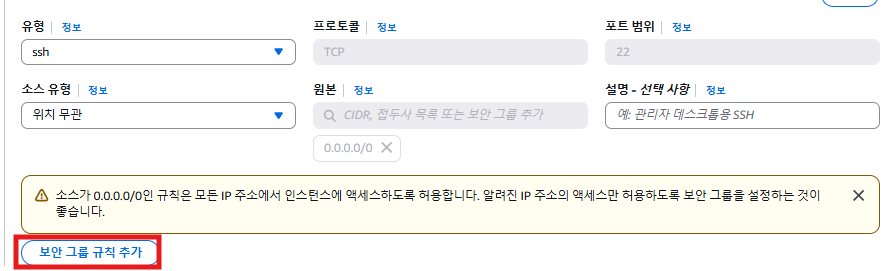

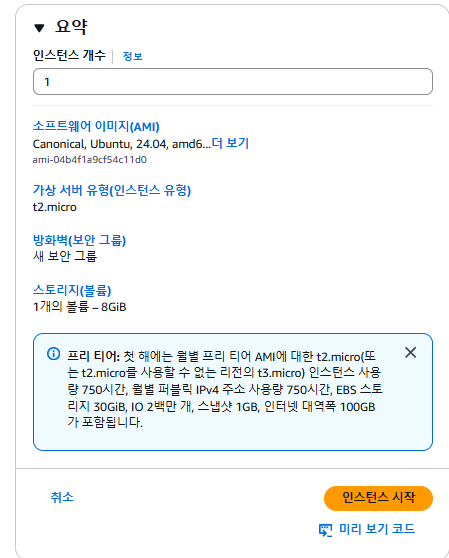

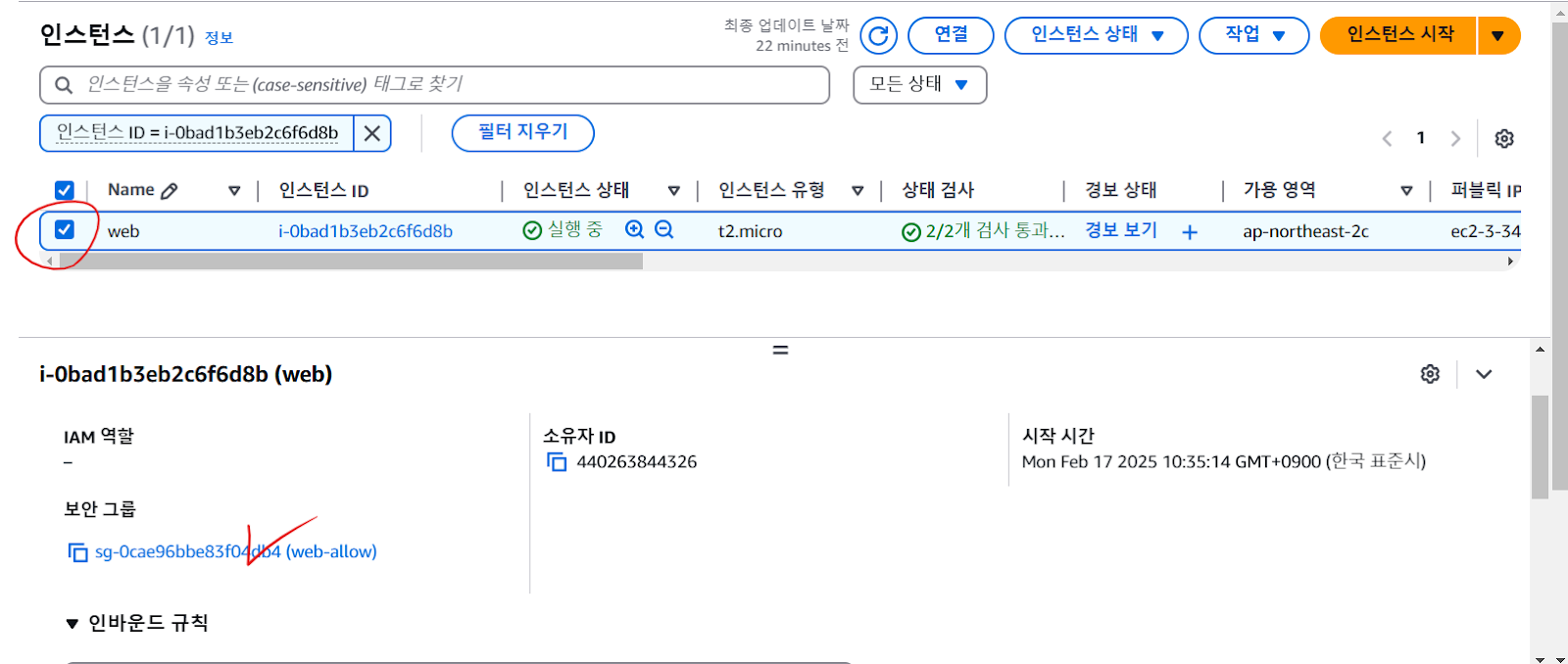

- 보안 그룹은 자주 확인하는 게 좋음.

- 인바운드와 아웃바운드 중 아웃바운드는 손대지 말자!!

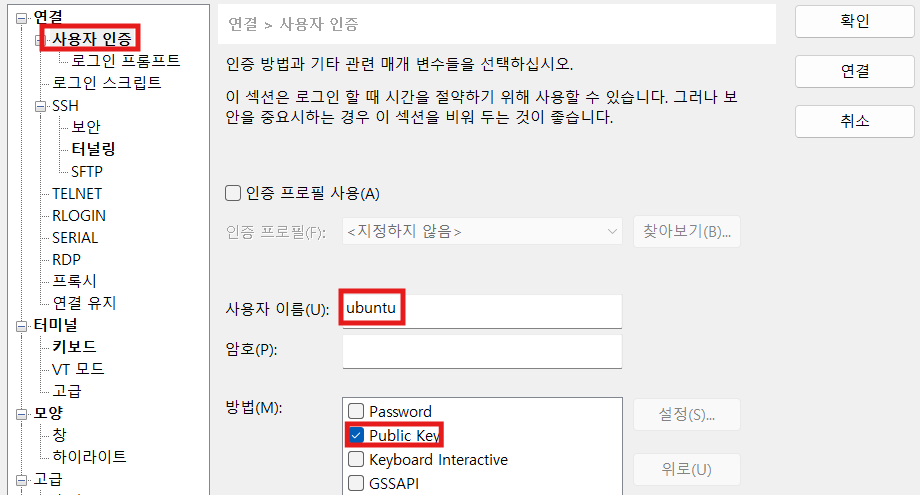

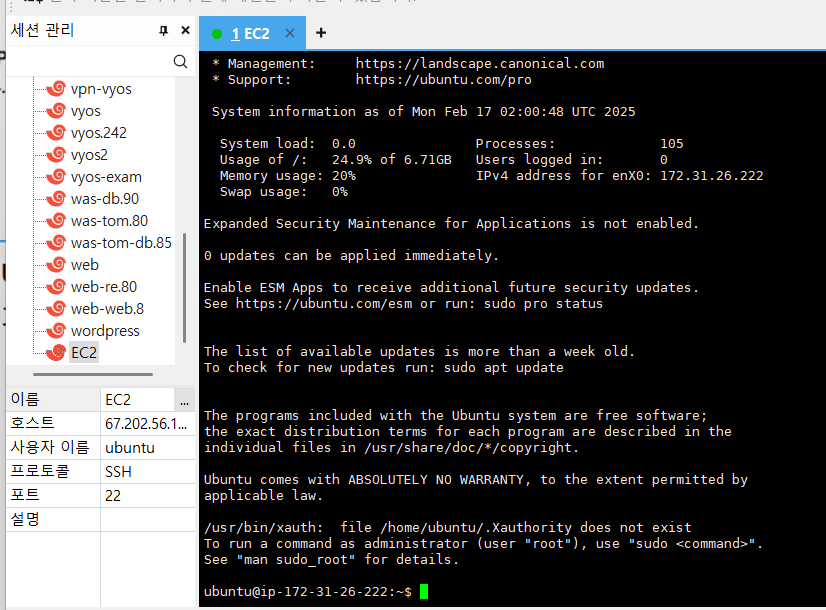

Xshell

- amazon ami의 경우 사용자가 ec2-user이지만 ubuntu를 사용해서 만든 인스턴스라면 ubuntu임

- 키페어 방식 = public key

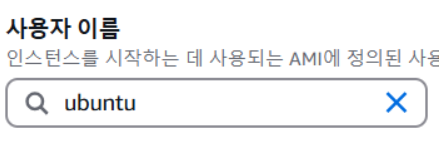

- 만약에 접속하고자 하는 서버의 사용자 이름을 모르는 경우에는?

# 여기서 ‘연결’을 눌러보면 나옴.

- 확인, 확인

- 퍼블릭 IPv4주소에 접속

sudo -i # root 로그인

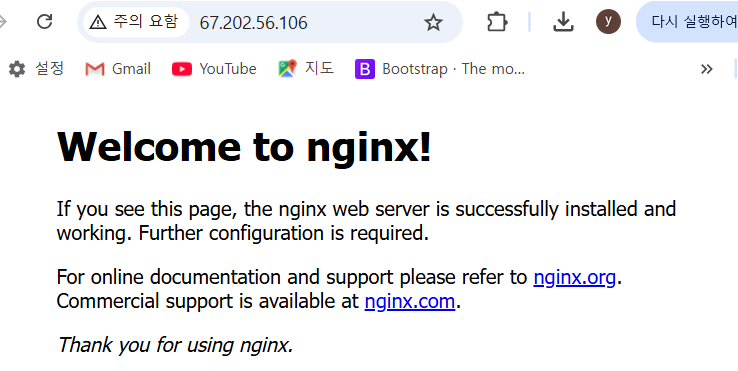

root@ip-172-31-26-222:~# apt install -y nginx

# nginx 설치

- xshell에 있는 ip 입력

- web-allow라는 보안그룹을 만들 때 모든 출발지에 대해 http를 허용

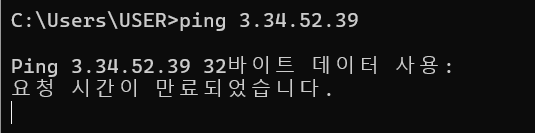

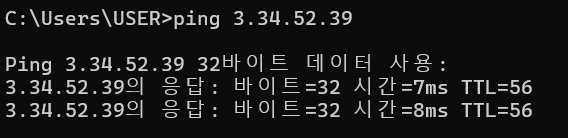

- 보안그룹을 열어주지 않으면 당연히 ping이 안감.

- 내가 허용하길 원하는 인스턴스에 가면 그 인스턴스에 얽혀있는 보안그룹을 확인 가능

- icmp를 열어주면 됨.

여기서 icmp란?

✅ 네트워크에서 오류를 보고하고 진단하는 프로토콜

✅ IP 패킷의 전송 상태를 확인하고, 문제가 발생하면 알려줌

💡 쉽게 말하면:

- ICMP는 네트워크에서 "문제가 있어요!" 라고 신호를 보내는 역할을 함

- 패킷이 제대로 가고 있는지 확인할 때 사용됨

# 위치무관 = Anywhere-IPv4

- 즉시 반영

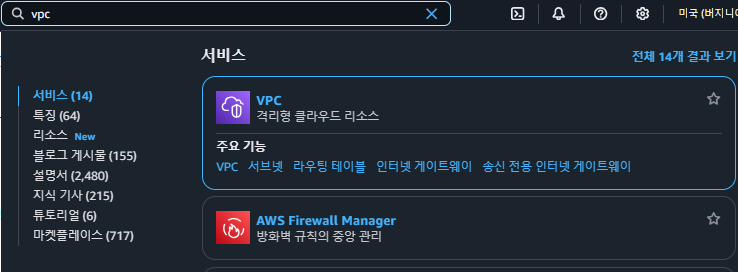

VPC(Virtual Private Cloud, 가상 프라이빗 클라우드)

- VPC는 AWS에서 제공하는 가상의 네트워크 환경임.

- 마치 데이터센터 안에 있는 독립적인 네트워크를 직접 구성하는 것과 같은 개념임

- VPC = 리전 밖 혹은 리전 내에서 서로 독립적인 사설네트워크로 일반적으로 다른 VPC끼리는 서로 통신이 안됨.

(VPN이나 VPC peering, Transit GW 같은 특수한 방법 제외)

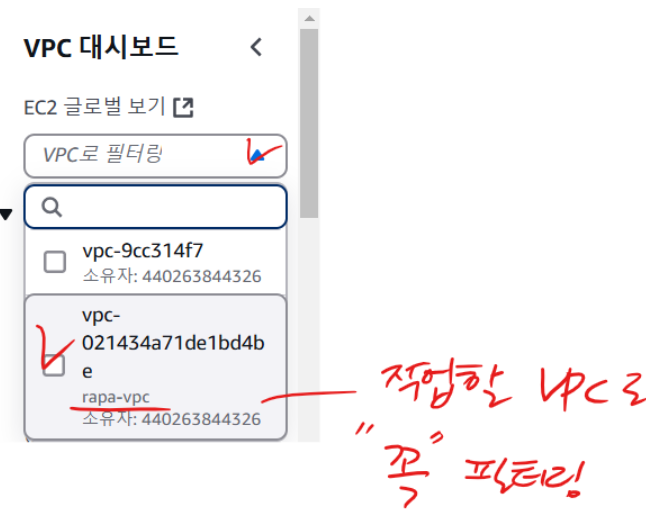

- 우리는 앞으로 AZ A와 C를 쓸 것 임. 인스턴스 유형 중에 B, D에서 못 만드는 인스턴스 유형이 있음.

- Availability Zone : 가용영역, 서로 물리적으로 떨어져 있는 데이터센터, 리전은 최소 3개 이상의 AZ로 구성되어 있음

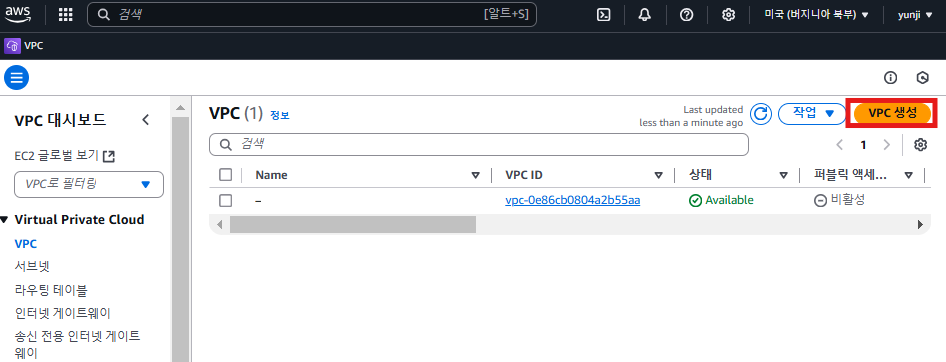

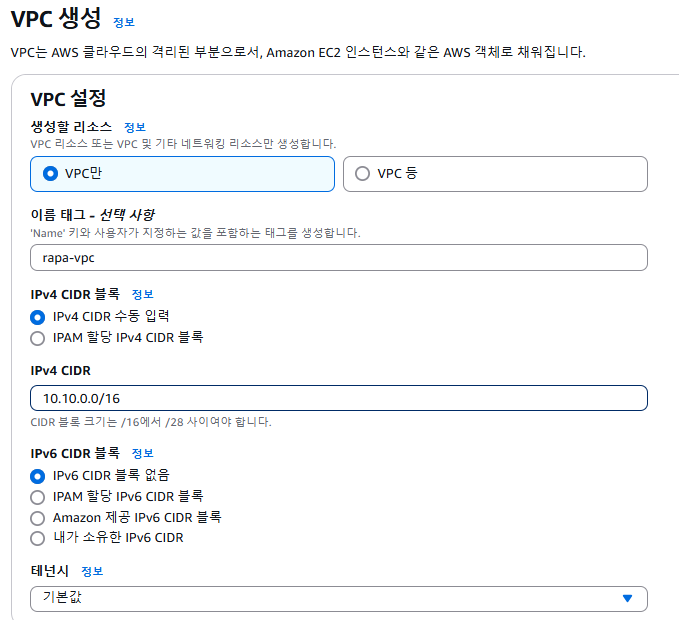

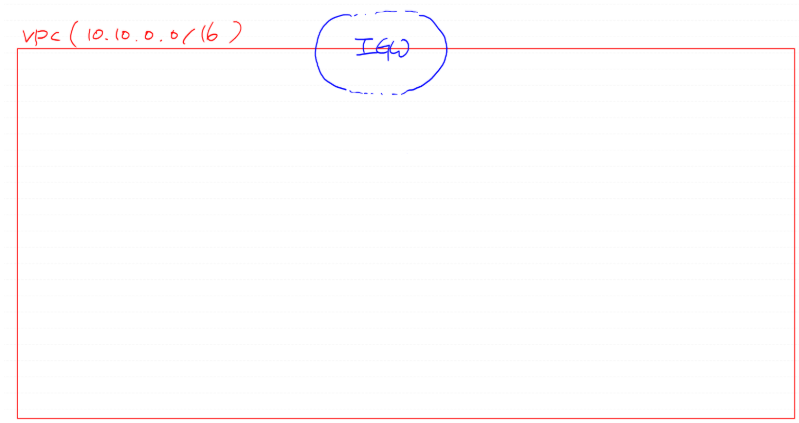

VPC

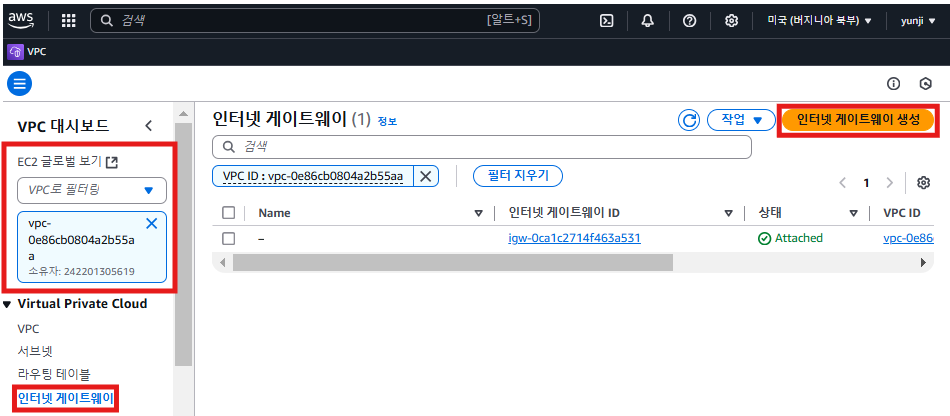

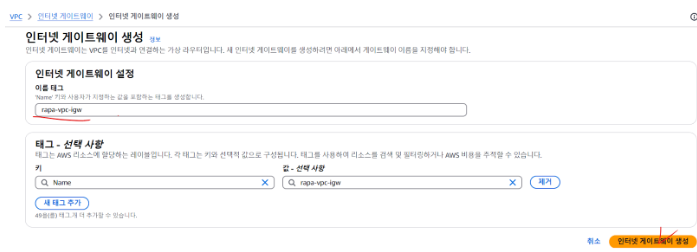

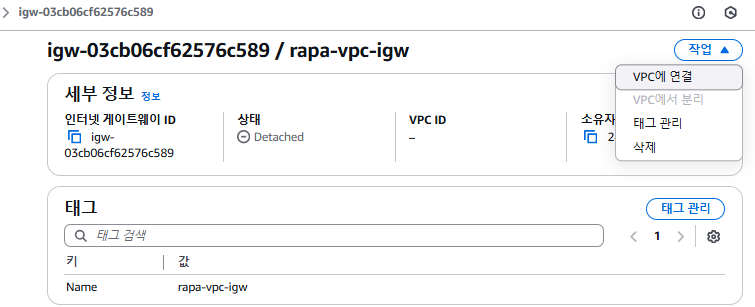

IGW(Internet GateWay)

- (IGW) 대문을 만들어준다. igw는 vpc당 한 개만 존재한다.

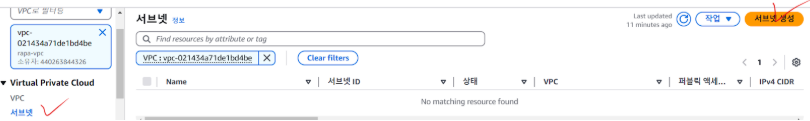

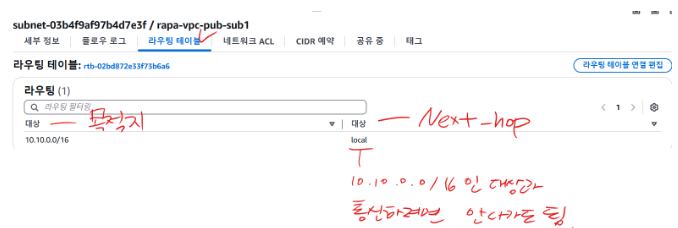

서브넷, 라우팅 테이블

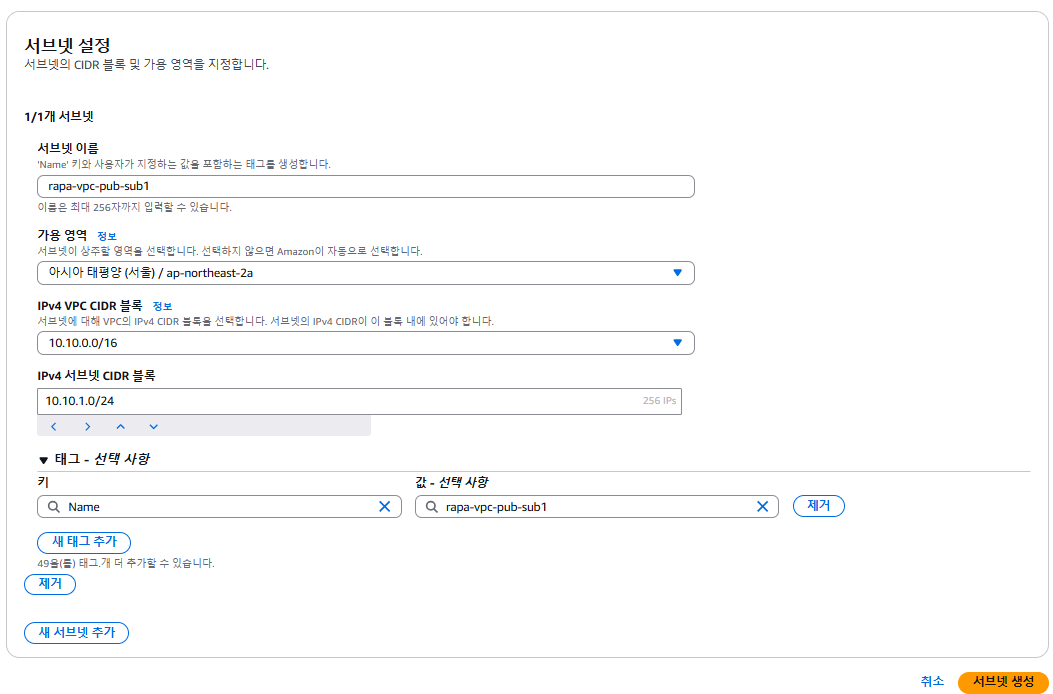

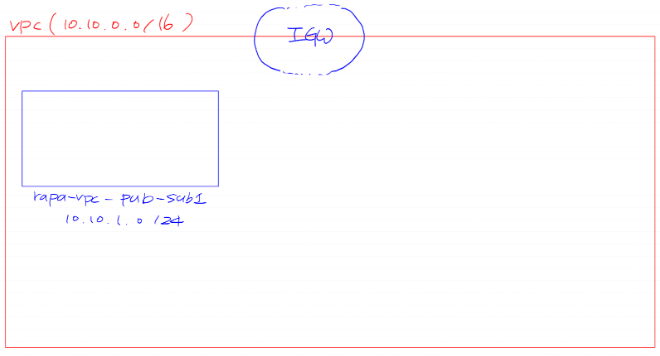

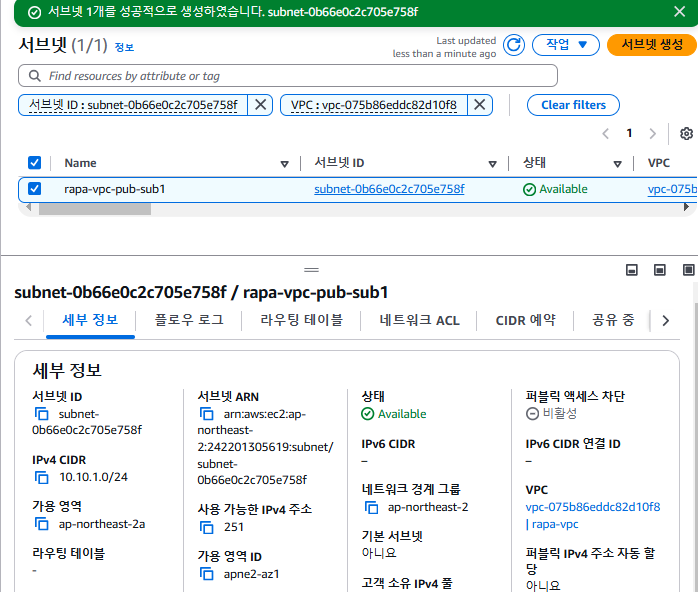

퍼블릭서브넷 생성

VPC 서브넷에는 크게 두 가지가 존재함.

퍼블릭 서브넷 - 외부와 통신이 되는 서브넷(인바운드-아웃바운드 둘 다)

프라이빗 서브넷 - 내부에서만 통신 가능한 서브넷(때에 따라서(NAT)는 아웃바운드 가능)

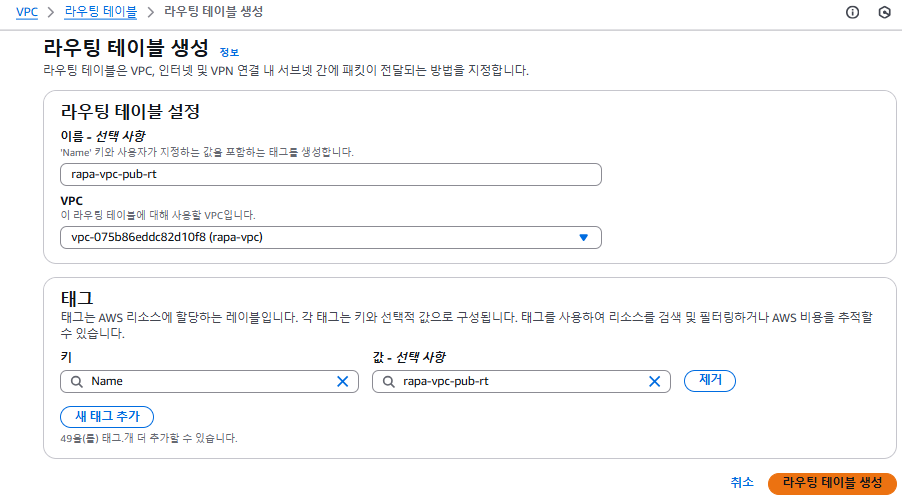

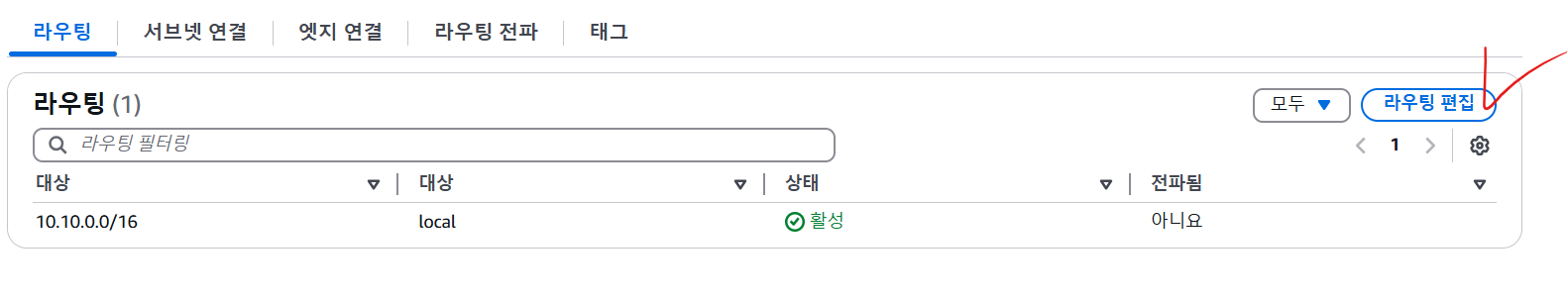

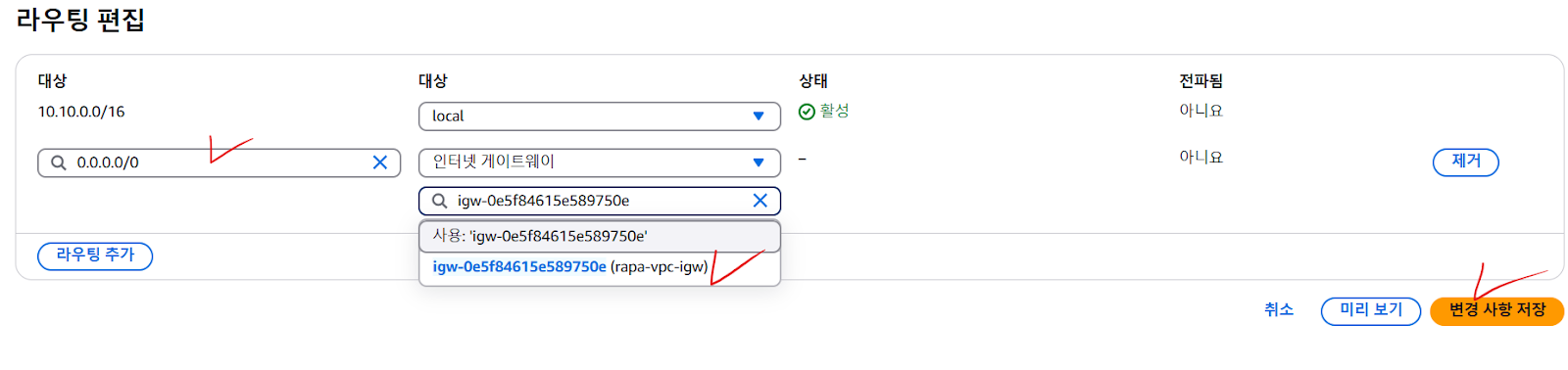

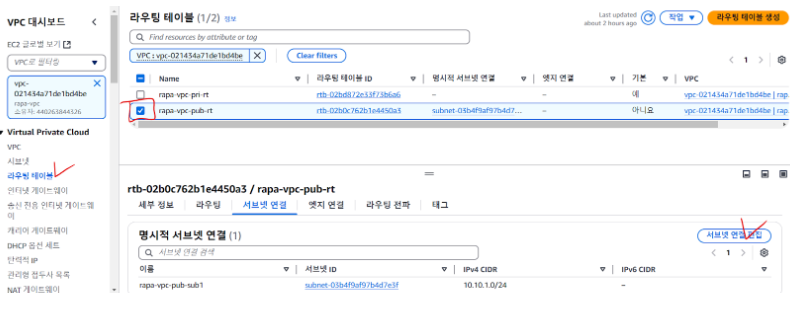

라우팅 테이블 구성

- 일반적으로 서브넷을 만들면 vpc내에 존재하는 서브넷끼리는 서로 통신이 되도록 구성되어 있음.

- 위 정책에 의해.

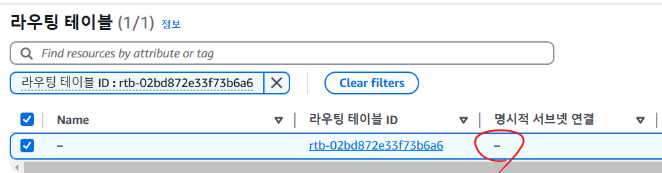

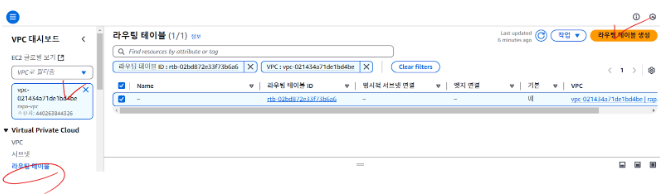

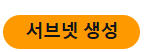

- 누군가 서브넷을 만들면서 따로 라우팅테이블을 지정하지 않으면 이 라우팅테이블이 기본선택됨.

= 비명시적 서브넷 연결.

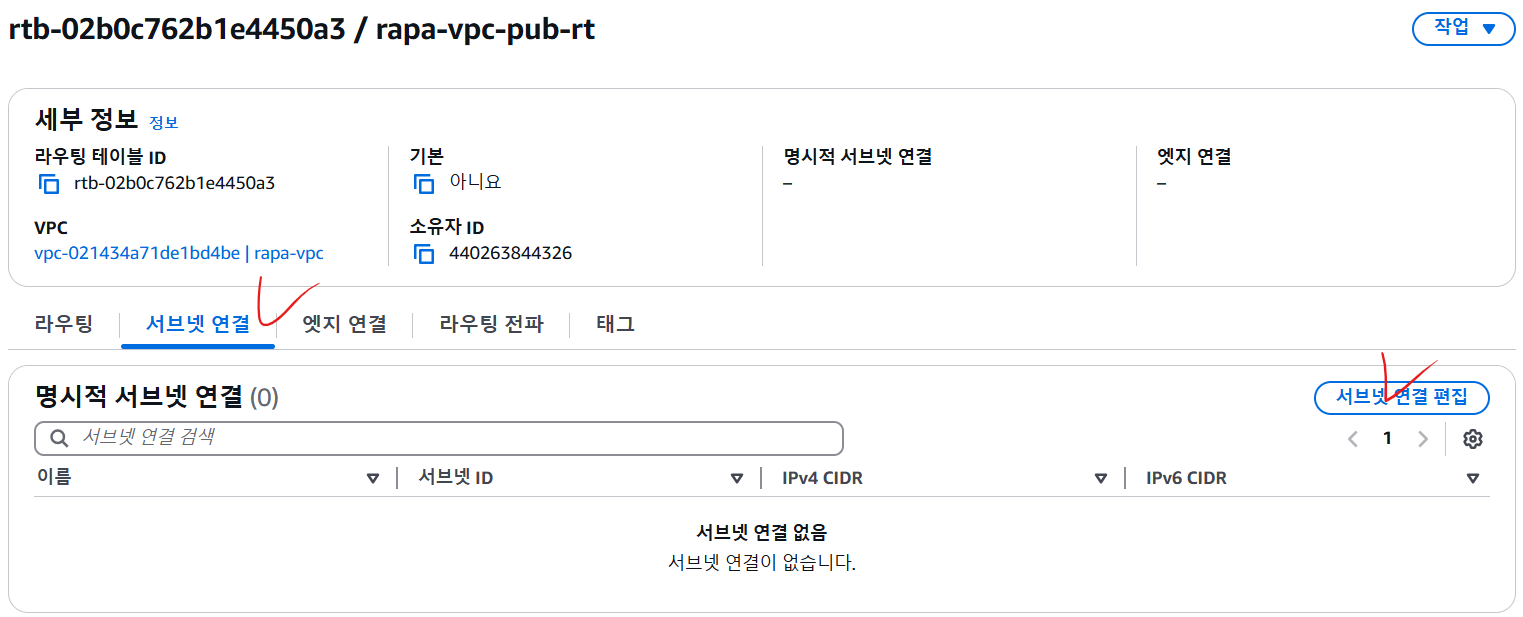

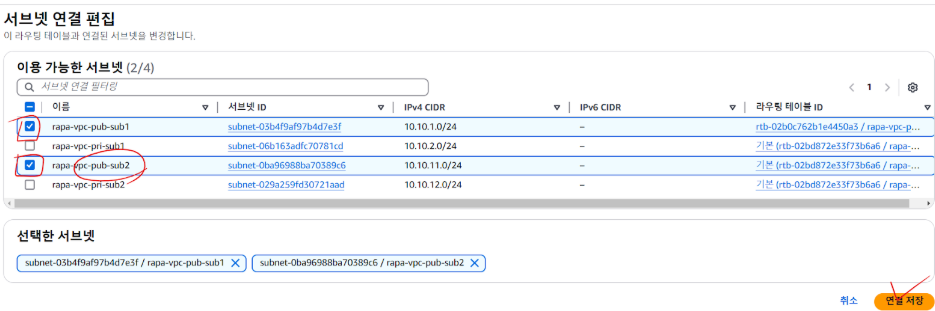

- 서브넷을 생성할 때 이 라우팅테이블을 선택(명시)하면 퍼블릭한 서브넷이 될 것 임

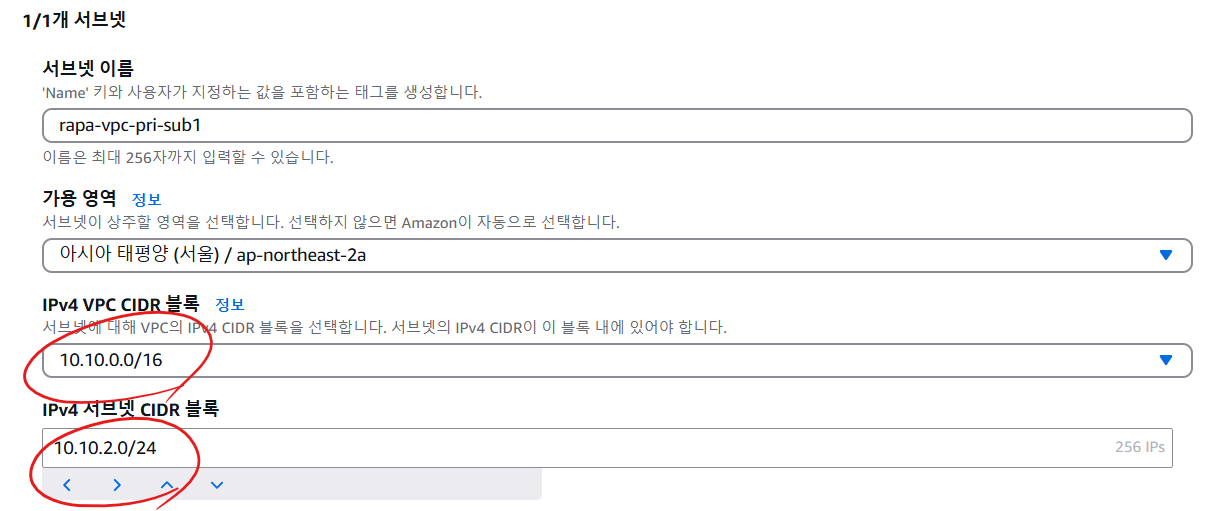

프라이빗서브넷 생성

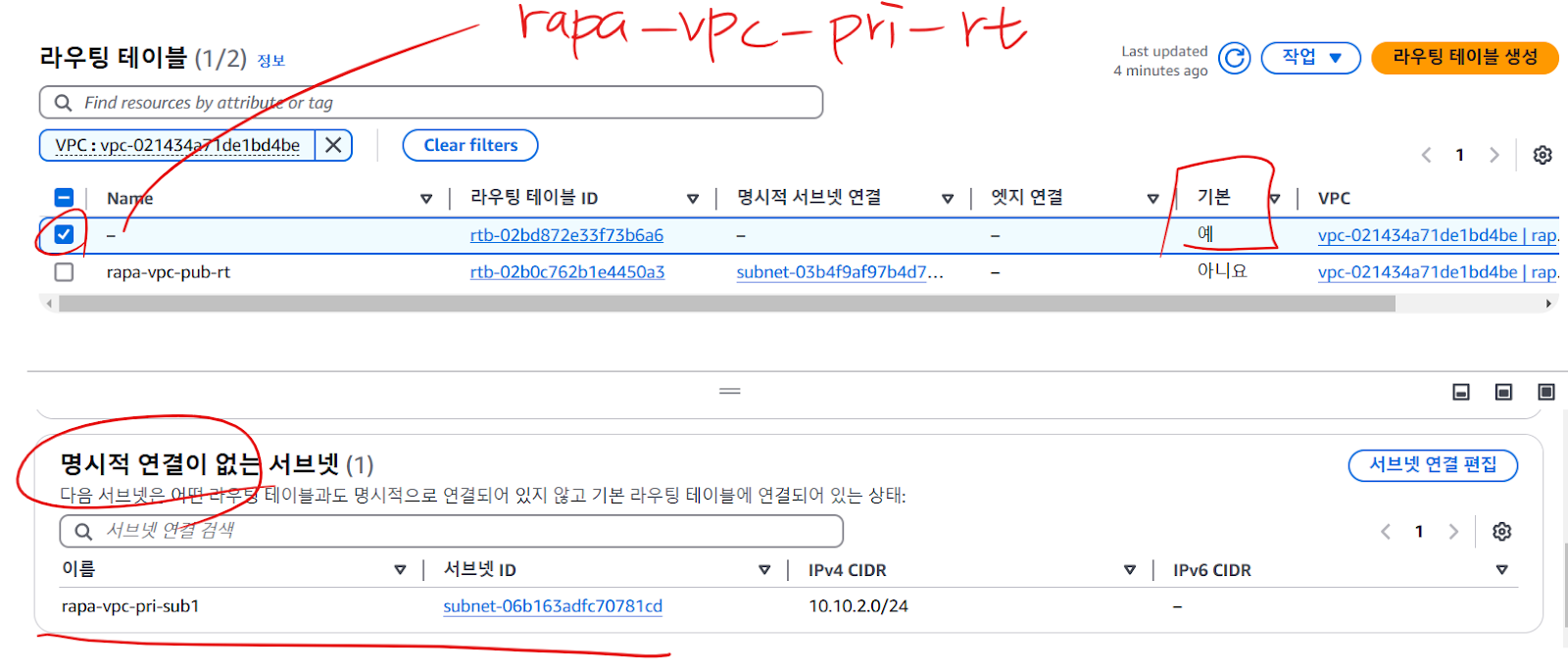

- 서브넷을 만들면 이 라우팅테이블이 자동으로 선택되니까(비명시적, 따로 라우팅테이블을 지정 안 하면) 이 기본라우팅테이블을 프라이빗서브넷을 위한 라우팅테이블로 이름을 붙여주자.

다른 가용영역에 서브넷 생성

# igw와 연결되어 있다 = 퍼블릭 서브넷

# igw와 연결되어있지 않다 = 프라이빗 서브넷

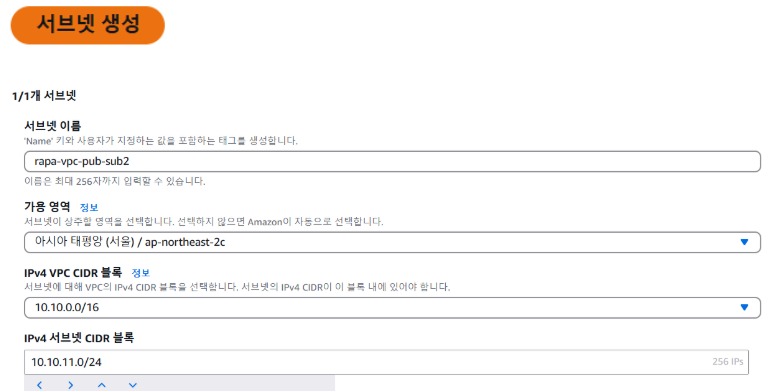

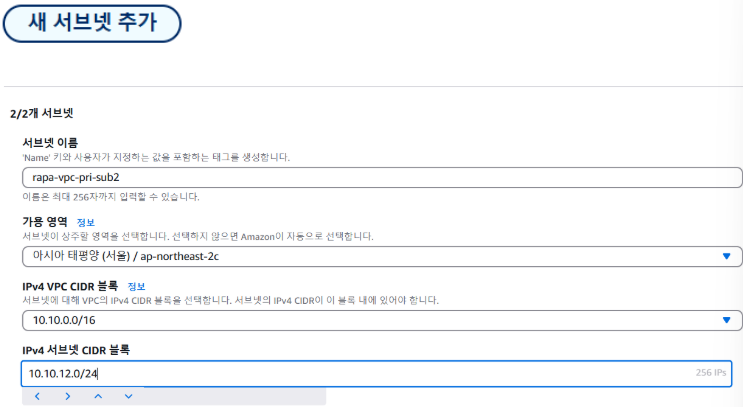

pub-sub2와 pri-sub2를 만들어보세요.

pub-sub2 - 10.10.11.0 /24 az - c

pri-sub2 - 10.10.12.0 /24 az - c

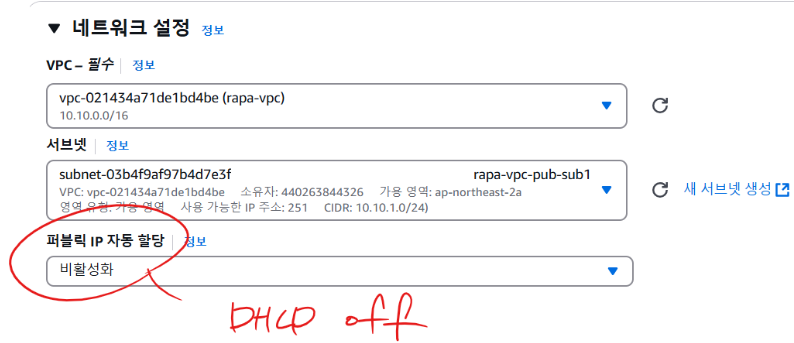

- 인스턴스를 만들어서 해당 퍼블릭을 선택해 보면 퍼블릭 IP자동할당이 비활성화되어 있음.

- = 퍼블릭 IP를 못 받음.

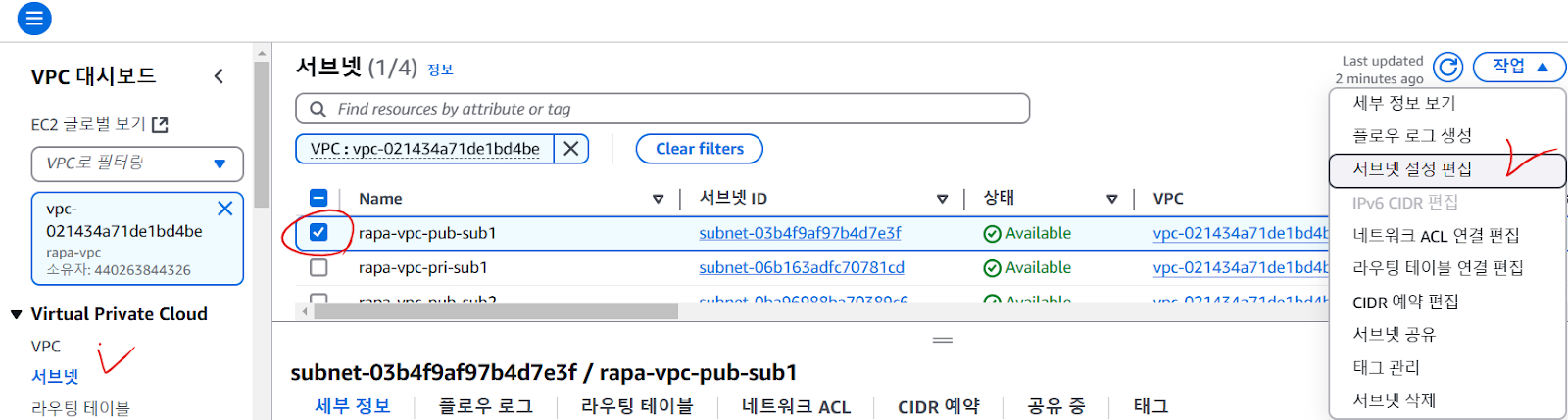

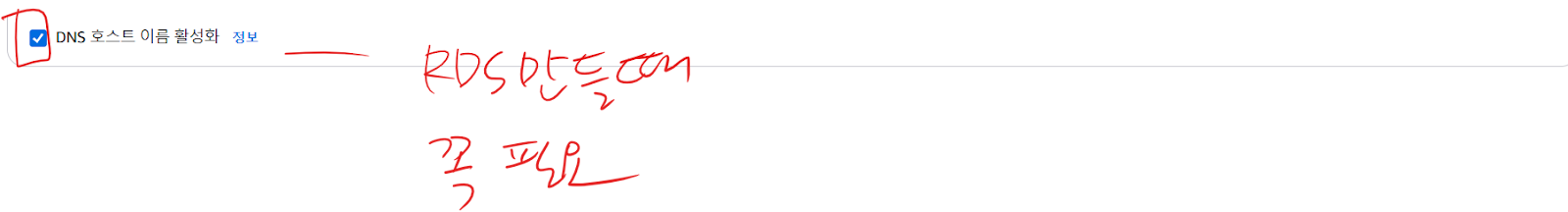

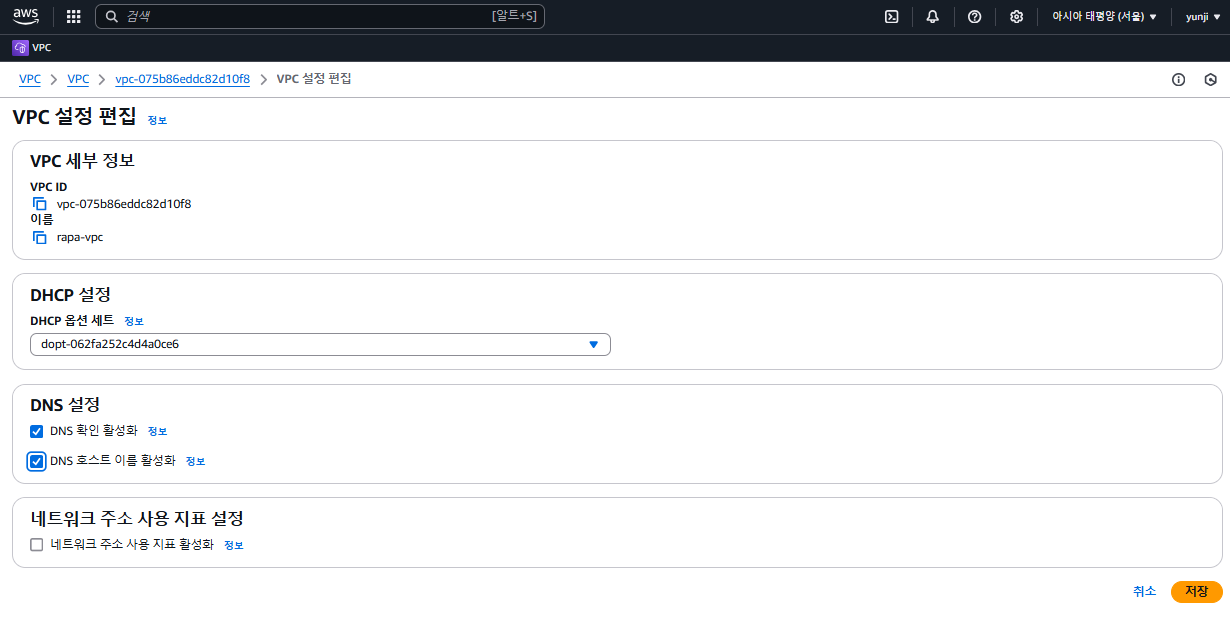

- 위와 같은 문제를 방지하려면 처음에 퍼블릭서브넷을 만들 때 위 두 개의 설정을 활성화하여 퍼블릭 IP와 퍼블릭 영문주소를 할당받도록 해야 함.

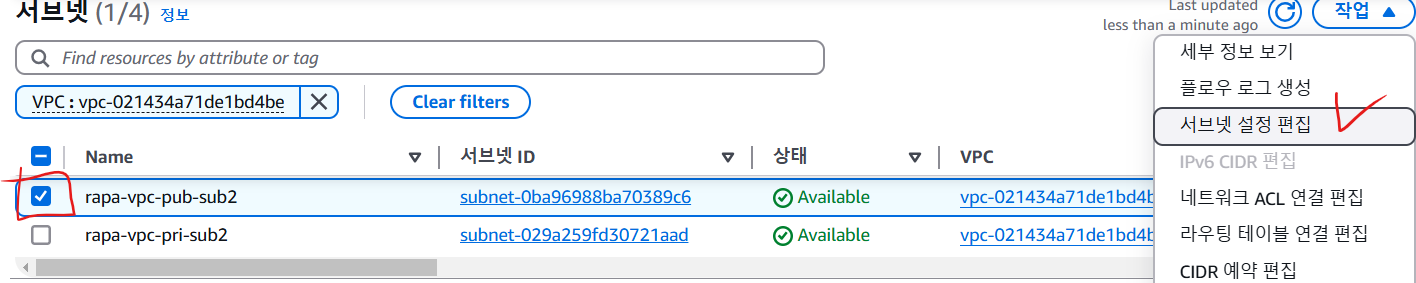

- pub-sub2도 해준다.

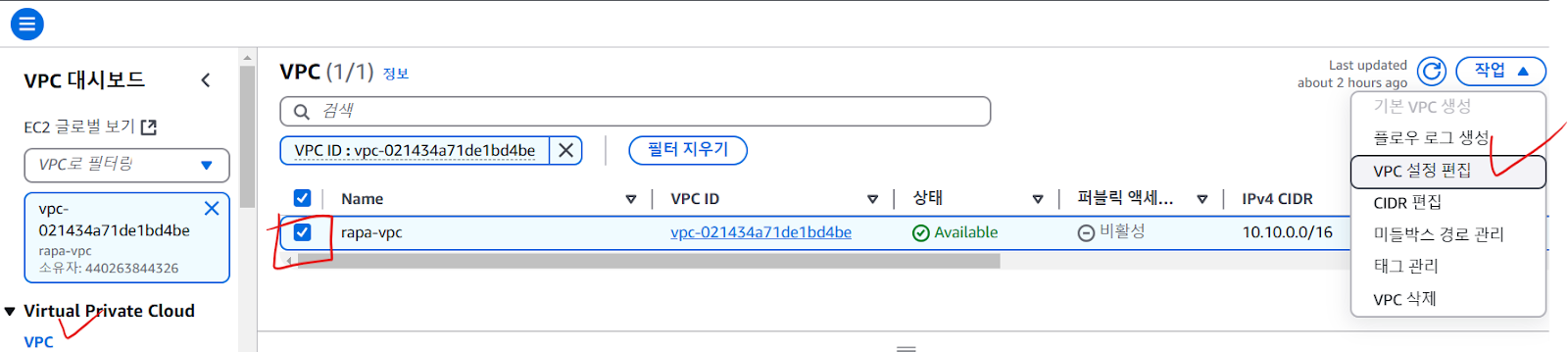

- VPC를 처음 생성할 때도 위의 옵션을 꼭 활성화해 준다.

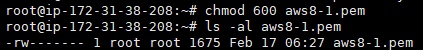

- pem파일의 권한을 변경 후에 접속하면 접속이 잘 됨.

'AWS' 카테고리의 다른 글

| Route53 (4) | 2025.02.25 |

|---|---|

| Launch Template (시작 템플릿) / Auto-scaling (0) | 2025.02.24 |

| 커스텀 AMI(Amazon Machine Image)/ Auto-Scaling/ELB(Elastic Load Balancer)/ systemd (2) | 2025.02.22 |

| NAT-GW (0) | 2025.02.21 |

| AWS 클라우드 기초 개념 (2) | 2024.12.14 |